| |

VSantivirus No. 1283 Año 8, domingo 11 de enero de 2004

Timo a clientes del Grupo Banco Popular de España

http://www.vsantivirus.com/scam-grupobanco.htm

Por Jose Luis Lopez

videosoft@videosoft.net.uy

Una nueva estafa por medio de un "scam", o mensaje electrónico fraudulento, enviado por primera vez en la tarde del 10 de enero de 2004 en forma de correo no solicitado, apunta esta vez a clientes del Grupo Banco Popular de España.

La técnica, conocida como PHISHING, pretende obtener información confidencial mediante la suplantación de la página de acceso en línea al servicio de banca electrónica de dicha institución.

El engaño, se apoya en una vulnerabilidad recientemente divulgada, que esconde a los ojos del usuario el dominio verdadero de una dirección de Internet, mostrándole en la barra de direcciones o en los posibles enlaces, direcciones relacionadas con el verdadero banco, cuando en realidad el usuario está visitando un sitio diferente.

El mensaje posee estas características:

De: Grupo Banco <service@bancopopular.es>

Asunto: Importante informacion sobre la cuenta de Grupo Banco

Texto del mensaje:

¡Querido y apreciado usuario de Grupo Banco!

Como parte nuestro servicio de proteccion de su cuenta

y reduccion de fraudes en nuestro sitio web, estamos pasando

un periodo de revision de nuestras cuentas de usuario. Le

rogamos visite nuestro sitio siguiendo link dado abajo. Esto

es requerido para que podamos continuar ofreciendole un

entorno seguro y libre de riesgos para enviar y recibir dinero en

linea, manteniendo la experincia de Grupo Banco.Despues del

periodo de verificacion, sera redireccionado a la pagina principa

de Grupo Banco. Gracias.

https://www2.bancopopular.es/[sigue dirección completa]

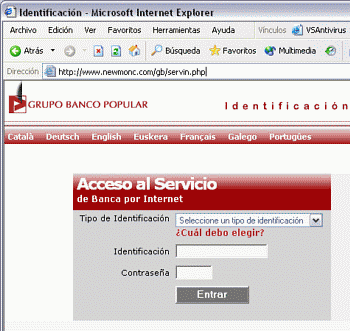

Si el usuario sigue el enlace del mensaje, se abrirá una página con las mismas características de la verdadera, y que aprovechando la vulnerabilidad mencionada, simulará estar apuntando al dominio

www2.bancopopular.es, cuando en realidad está direccionada a un servidor en el dominio

www.newmonc.com, como se muestra en la siguiente captura:

En condiciones normales, la barra de direcciones mostrará la dirección del banco, y no la que realmente contiene la página, como se aprecia en la captura.

Un formulario en dicha página, permite que el incauto usuario ingrese datos confidenciales como su identificación personal, número de usuario (Visa, 4b o virtual), tarjeta, y otros, junto con sus claves de identificación.

El propio banco advierte en sus páginas, que estas claves sólo deben ser utilizadas en las denominadas páginas seguras, identificadas con una dirección que comienza con "https://", al mismo tiempo que en la parte inferior del navegador se muestra la imagen de un "candado cerrado" o de una "llave".

Tampoco se deben facilitar estas claves a nadie, aún cuando manifieste solicitarlas en nombre del banco.

En caso de que por cualquier motivo se hubieran facilitado las claves, estas deberán ser cambiadas de forma inmediata, debiéndose poner el usuario en contacto con dicho banco a la brevedad posible.

Para tener en cuenta:

1. Desconfíe siempre de un mensaje como el indicado. Cerciórese antes en los sitios principales, aún cuando el mensaje parezca "real". Toda vez que se requiera el ingreso de información confidencial, no lo haga sin estar absolutamente seguro.

2. Preste atención al hecho de que cualquier compañía responsable, le llevará a un servidor seguro para que ingrese allí sus datos, cuando estos involucran su privacidad. Una forma de corroborar esto, es observar si la dirección comienza con https: en lugar de solo http: (note la "s" al final). Un sitio con una URL https: es un sitio seguro. Pero recuerde que eso solo significa que las transferencias entre su computadora y el sitio serán encriptadas y protegidas, de ningún modo le asegura que el sitio es real.

Note que el servidor seguro, no necesariamente es al que usted ingresa cuando entra a un sitio como el de un banco. Pero si debe serlo en el momento en que ese sitio lo lleve a algún formulario para ingresar datos confidenciales.

Compruebe SIEMPRE, si al colocar el puntero del ratón sobre cualquier dirección indicada en un mensaje (sin hacer clic), el Outlook Express le muestra abajo la misma dirección.

3. Una vez en un sitio seguro, otro indicador es la presencia de un pequeño candado amarillo en el rincón inferior a su derecha. Un doble clic sobre el mismo debe mostrarle la información del certificado de Autoridad, la que debe coincidir con el nombre de la compañía en la que usted está a punto de ingresar sus datos, además de estar vigente y ser válido.

4. Si aún cumpliéndose las dos condiciones mencionadas, duda de la veracidad del formulario, no ingrese ninguna información, y consulte de inmediato con la institución de referencia, bien vía correo electrónico (si es una dirección que siempre usó), o mejor aún en forma telefónica.

De todos modos, recuerde que prácticamente es una norma general, que NINGUNA institución responsable le enviará un correo electrónico solicitándole el ingreso de alguna clase de datos, que usted no haya concertado previamente.

Relacionados:

Falsificación de URL en Internet Explorer: Alto Riesgo

http://www.vsantivirus.com/vul-arroba3.htm

Consejos de Microsoft contra la falsificación de URL

http://www.vsantivirus.com/vul-url-ms.htm

Más información sobre SCAM:

Falso correo de Yahoo roba datos de tarjetas de crédito

http://www.vsantivirus.com/scam-yahoo.htm

Anatomía de otro SCAM a usuarios de eBay

http://www.vsantivirus.com/scam-yahoo.htm

SCAM: Estafa a la nigeriana

http://www.vsantivirus.com/scam-nigeria.htm

SCAM que pone en peligro las cuentas de Hotmail

http://www.vsantivirus.com/scam-hotmail2.htm

SCAM, SPAM, y los mercaderes de la muerte

http://www.vsantivirus.com/16-09-01.htm

¡Cuídese del fraude!. Ser víctimas de este SCAM es fácil

http://www.vsantivirus.com/scam-aol.htm

Otro "scam" sobre Hotmail

http://www.vsantivirus.com/scam-hotmail.htm

¿@ en un URL? Algo me huele mal

http://www.vsantivirus.com/gm-arroba-url.htm

Scams cada vez más elaborados

http://www.vsantivirus.com/ev25-09-03.htm

¡Sigue la estafa contra usuarios de BBVA Net!

http://www.vsantivirus.com/scam-bbvanet2.htm

Clientes de un banco engañados por SCAM con troyano

http://www.vsantivirus.com/11-05-03.htm

Fraudes Digitales

http://www.vsantivirus.com/cu-fraudes-digitales.htm

Un viejo truco de ingeniería social

http://www.vsantivirus.com/mm-bbva-scam.html

Alerta de SCAM con cuentas de BBVAnet

http://www.vsantivirus.com/scam-bbvanet.htm

Cuidado con los negocios y regalos por Internet

http://www.vsantivirus.com/agr-scam.htm

Scam intenta engañar a usuarios de Microsoft

http://www.vsantivirus.com/scam-helpdesk.htm

Falso correo de Yahoo roba datos de tarjetas de crédito

http://www.vsantivirus.com/scam-yahoo.htm

SCAM: La estafa de "Vacaciones en Orlando"

http://www.vsantivirus.com/scam-orlando.htm

Dame el número de tu tarjeta y te pago las cuentas

http://www.vsantivirus.com/ar-scam-paypal.htm

Hoax: Falso mensaje que pide las contraseñas del MSN

http://www.vsantivirus.com/scam-msn.htm

Que el espíritu navideño no lo convierta en víctima

http://www.vsantivirus.com/scam-ebay.htm

Hoax: Usted es uno de nuestros ganadores

http://www.vsantivirus.com/hoax-premio.htm

Glosario:

SCAM - Engaño con intención de estafa o fraude, que mezcla el correo no solicitado (SPAM) con un HOAX (bulo o broma).

PHISHING - Técnica utilizada para obtener información confidencial mediante engaños (generalmente por medio de un "scam", mensaje electrónico fraudulento, o falsificación de página web).

Agradecimientos: a Carlos Pedrajo (España), Fernando P. Nájera (Valladolid) y Ramon Mallafre (Catalunya), por enviarnos muestras de este scam.

(c) Video Soft - http://www.videosoft.net.uy

(c) VSAntivirus - http://www.vsantivirus.com

|

![]()

![]()

![]() Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.

Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.![]()