| |

VSantivirus No 2255 Año 10, jueves 28 de setiembre de 2006

Spy.Luzia.NAA. Captura imágenes con cada clic

http://www.vsantivirus.com/spy-luzia-naa.htm

Nombre: Spy.Luzia.NAA

Nombre NOD32: Win32/Spy.Luzia.NAA

Tipo: Caballo de Troya

Alias: Spy.Luzia.NAA, Logger.Luzia.ad, PSW.Generic2.IPF, Spy/Luzia, TR/Spy.Luzia.AD.3, Trj/Luzia.X, Troj/Certif-R, Trojan.KeyLogger.610, Trojan.Spy.Luzia.H, Trojan.Spy.Win32.Luzia.4D80, Trojan/Spy.Luzia.ad, Trojan-Spy.Win32.Luzia.ad, W32/Smalltroj.KDX, Win32/Spy.Luzia.NAA

Fecha: 27/set/06

Plataforma: Windows 32-bit

Tamaño: 167,936 bytes (PecBundle, PECompact)

Caballo de Troya que captura la información que el usuario ingresa por el teclado.

También captura en imágenes el área que rodea al cursor del ratón, cada vez que el usuario hace clic en él.

La combinación de ambas acciones, le permite eludir la protección del "teclado virtual" que muchas instituciones financieras poseen en sus páginas, justamente para evitar que los datos sensibles del usuario sean capturados por un pirata informático.

En especial, esta versión del troyano examina si el usuario visita páginas específicas de determinadas instituciones bancarias de Argentina, Bolivia, Brasil, Cabo Verde, España, Estados Unidos, Paraguay, Portugal, Uruguay y Venezuela.

Cuando se ejecuta, crea el siguiente archivo:

c:\windows\system32\systray.com

NOTA: "c:\windows\system32" puede variar de acuerdo al sistema operativo instalado (con ese nombre por defecto en Windows XP y Windows Server 2003, como "c:\winnt\system32" en Windows NT y 2000 y "c:\windows\system" en Windows 9x y ME).

También crea la carpeta "systray", dentro de la carpeta SYSTEM:

c:\windows\system\systray

Son creadas las siguientes entradas en el registro, la segunda de ellas para autoejecutarse en cada reinicio de Windows:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion

pname = "systray.com"

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

systray.com = "C:\WINDOWS\system32\systray.com"

En la carpeta "SYSTRAY", el troyano almacena los archivos de las capturas de la siguiente manera (es solo un ejemplo, los nombres y tamaños varían en cada caso):

26092006-203849 (2,012 bytes)

26092006-204010-105.jpg (8,150 bytes)

26092006-204017-542.jpg (7,719 bytes)

26092006-204018-433.jpg (8,216 bytes)

26092006-204028-542.jpg (8,835 bytes)

26092006-204033-558.jpg (8,780 bytes)

26092006-204035-980.jpg (8,651 bytes)

26092006-204039-152.jpg (10,579 bytes)

26092006-204044-152.jpg (7,347 bytes)

26092006-204242-606.jpg (6,473 bytes)

26092006-204244-402.jpg (18,729 bytes)

26092006-204248-137.jpg (15,850 bytes)

26092006-204249-871.jpg (5,866 bytes)

[etc...]

Los nombres de los archivos representan día, mes, año, hora, minutos, etc.

El primer archivo (sin extensión) contiene lo capturado desde el teclado, en el siguiente formato:

-----[ Nuevo Banco Comercial - Microsoft Internet Explorer ]-----

[TECLA DECIMAL][NUMERO 1][RETROCESO][RETROCESO][RETROCESO] [RETROCESO][RETROCESO][RETROCESO][RETROCESO][RETROCESO]

[RETROCESO][RETROCESO][RETROCESO][RETROCESO][RETROCESO]

[RETROCESO][RETROCESO][RETROCESO][RETROCESO][RETROCESO]

[RETROCESO][RETROCESO][RETROCESO]

[RETROCESO][RETROCESO][RETROCESO][RETROCESO][ENTRAR]

[NUMERO 1][NUMERO 2][NUMERO 3][NUMERO 4][NUMERO 5][NUMERO

1][NUMERO 2][NUMERO 3]

Note que el título de la captura, representa la página bancaria que se ingresó (el título de la ventana del navegador), y las teclas pulsadas son representadas después (incluidos cursores, etc.).

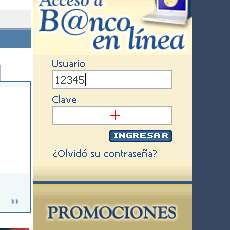

Las imágenes .JPG contienen capturas realizadas cuando se hace clic en el ratón. Una cruz indica el punto en que se hace clic. Eso permite registrar los números de un teclado virtual, método que hasta hace poco era considerado seguro a la hora de ingresar datos sensibles a un sitio (como contraseña, PIN, etc.).

Toda la información capturada, es enviada a un servidor FTP remoto ubicado en Brasil.

También intenta enviar todos los archivos con las siguientes extensiones, que encuentre en el disco del equipo infectado:

.CRT (Certificados de seguridad)

.KEY (Encriptación y seguridad)

.WAB (Libreta de direcciones)

Algunos de los bancos que este troyano intenta atacar:

ABN AMRO Argentina (Argentina)

Abogacía del Tesoro (Paraguay)

Banca March (España)

Banca Nazionale del Lavoro (Argentina)

Bancaja (España)

Banco Amambay (Paraguay)

Banco Banesco (Venezuela)

Banco BISA (Bolivia)

Banco Central de Bolivia (Bolivia)

Banco Cetelem (España)

Banco Ciudad de Buenos Aires (Argentina)

Banco Comafi (Argentina)

Banco Continental SAECA (Paraguay)

Banco Credicoop Coop. Ltdo. (Argentina)

Banco de Cabo Verde (Cabo Verde)

Banco de Crédito de Bolivia (Bolivia)

Banco de La Pampa (Argentina)

Banco de la Provincia de Buenos Aires (Argentina)

Banco de Portugal (Portugal)

Banco de Valencia (España)

Banco del Chubut (Argentina)

Banco do Brasil (Brasil)

Banco do Estado de Santa Catarina (Brasil)

Banco Espirito Santo (España)

Banco Finantia (Portugal)

Banco Finantia Sofinloc (España)

Banco Gallego (España)

Banco Ganadero (Bolivia)

Banco Guipuzcoano (España)

Banco Hipotecario (Argentina)

Banco Invest (Portugal)

Banco Itaú del Buen Ayre (Argentina)

Banco Macro Bansud (Argentina)

Banco Mercantil (Venezuela)

Banco Patagonia (Argentina)

Banco Popular (España)

Banco Regional (Paraguay)

Banco RIO (Argentina)

Banco Rural (Brasil)

Banco Santa Cruz (Bolivia)

Banco Solidario (Bolivia)

Banco Sudameris (Paraguay)

Banco Surinvest (Uruguay)

Banco Urquijo (España)

Banesto (España)

Banif - Banco Internacional do Funchal (Portugal)

Bank of America (Estados Unidos)

BankBoston (Argentina)

BankBoston (Uruguay)

Bankoa (España)

Banparanet (Brasil)

Banrisul (Brasil)

Bansacar (España)

Barclays (España)

Barclays Bank (Portugal)

Bbk (España)

BBVA (España)

BBVA (Paraguay)

BBVA (Uruguay)

BBVA Portugal (Portugal)

Caixa Econômica Federal (Brasil)

Caixa Girona (España)

Caixa Laietana (España)

Caja Castilla La Mancha (España)

Caja de Extremadura (España)

Caja Granada (España)

Caja Murcia (España)

Citibank (Estados Unidos)

CitiBank (Uruguay)

CitiBank Brasil (Brasil)

CitiBank Portugal (Portugal)

e-tim (Brasil)

Fibanc (España)

Interbanco (Paraguay)

Millennium bcp (Portugal)

Nuevo Banco Comercial (Uruguay)

Santander Banespa (Brasil)

Santander Central Hispano (España)

Más información:

Nuevo troyano bancario dirigido a entidades españolas y latinoamericanas

http://www.hispasec.com/unaaldia/2894

Reparación manual

NOTA: Tenga en cuenta que de acuerdo a las acciones realizadas por el atacante remoto, pueden aplicarse cambios en el sistema no contemplados en esta descripción genérica.

Sobre el componente troyano

Nota: Recomendamos utilizar un programa tipo firewall (cortafuego) como el ZoneAlarm, el cuál detendrá y advertirá la conexión de este y cualquier otro troyano con Internet, así como cualquier intento de acceder a nuestro sistema.

ZoneAlarm (gratuito para su uso personal), además de ser un excelente cortafuegos, también impide la ejecución de cualquier adjunto con posibilidades de poseer virus (sin necesidad de tener que actualizarlo con cada nueva versión de un virus).

Más información:

Cómo configurar Zone Alarm 3.x

http://www.vsantivirus.com/za.htm

Antivirus

Actualice sus antivirus con las últimas definiciones, luego siga estos pasos:

1. Reinicie Windows en modo a prueba de fallos, como se indica en este artículo:

Cómo iniciar su computadora en Modo a prueba de fallos.

http://www.vsantivirus.com/faq-modo-fallo.htm

2. Ejecute sus antivirus en modo escaneo, revisando todos sus discos duros.

3. IMPORTANTE: Tome nota del nombre de todos los archivos detectados como infectados.

4. Borre todos los archivos detectados como infectados.

Borrar manualmente archivos agregados por el virus

Desde el Explorador de Windows, localice y borre los archivos detectados en el punto 3 del ítem "Antivirus".

Haga clic con el botón derecho sobre el icono de la "Papelera de reciclaje" en el escritorio, y seleccione "Vaciar la papelera de reciclaje".

Editar el registro

Nota: algunas de las ramas en el registro aquí mencionadas, pueden no estar presentes ya que ello depende de que versión de Windows se tenga instalada.

1. Ejecute el editor de registro: Inicio, ejecutar, escriba REGEDIT y pulse ENTER

2. En el panel izquierdo del editor, haga clic en el signo "+" hasta abrir la siguiente rama:

HKEY_LOCAL_MACHINE

\SOFTWARE

\Microsoft

\Windows

\CurrentVersion

3. Haga clic en la carpeta "CurrentVersion" y en el panel de la derecha, busque y borre la siguiente entrada:

pname = "systray.com"

4. En el panel izquierdo del editor, haga clic en el signo "+" hasta abrir la siguiente rama:

HKEY_LOCAL_MACHINE

\SOFTWARE

\Microsoft

\Windows

\CurrentVersion

\Run

5. Haga clic en la carpeta "Run" y en el panel de la derecha, busque y borre la siguiente entrada:

systray.com

6. Cierre el editor del registro.

7. Reinicie su computadora (Inicio, Apagar el sistema, Reiniciar).

Borrar archivos temporales

1. Cierre todas las ventanas y todos los programas abiertos.

2. Desde Inicio, Ejecutar, escriba %TEMP% y pulse Enter.

Nota: debe escribir también los signos "%" antes y después de "temp".

3. Cuando se abra la ventana del Explorador de Windows, pulse CTRL+E (o seleccione desde el menú "Edición", la opción "Seleccionar todo").

4. Pulse la tecla SUPR y confirme el borrado de todo, incluyendo los ejecutables.

5. haga clic con el botón derecho sobre el icono de la "Papelera de reciclaje" en el escritorio, y seleccione "Vaciar la papelera de reciclaje".

NOTA: Si se recibe un mensaje de que no se puede borrar todo, reinicie Windows en modo a prueba de fallos, como se indica en el siguiente artículo, y repita todos los pasos anteriores:

Cómo iniciar su computadora en Modo a prueba de fallos.

http://www.vsantivirus.com/faq-modo-fallo.htm

Borrar Archivos temporales de Internet

1. Vaya al Panel de control, Opciones de Internet, General

2. En Archivos temporales de Internet Haga clic en "Eliminar archivos"

3. Marque la opción "Eliminar todo el contenido sin conexión"

4. Haga clic en Aceptar, etc.

Información adicional

Cambio de contraseñas

En el caso de haber sido infectado con este troyano, se recomienda llevar a cabo las acciones necesarias a fin de cambiar todas las claves de acceso, así como toda otra información que comprometa la información relacionada con cualquier clase de transacción bancaria, incluidas sus tarjetas electrónicas y cuentas bancarias.

Activar el cortafuegos de Windows XP (Internet Conexión Firewall, ICF)

Para activar ICF en Windows XP, siga estos pasos:

1. Seleccione Inicio, Panel de Control, Conexiones de Red (o Conexiones de Red e Internet, Conexiones de Red).

2. Haga clic con el botón derecho sobre las distintas conexiones disponibles para conectarse a Internet, y en "Conexión de Red de Area Local" y seleccione Propiedades en cada una de ellas.

3. En la lengüeta "Avanzadas" tilde la opción "Proteger mi equipo y mi red limitando o impidiendo el acceso a él desde Internet" en todos los casos.

4. Seleccione Aceptar, etc.

Mostrar las extensiones verdaderas de los archivos

Para poder ver las extensiones verdaderas de los archivos y además visualizar aquellos con atributos de "Oculto", proceda así:

1. Ejecute el Explorador de Windows

2. Seleccione el menú 'Ver' (Windows 95/98/NT) o el menú 'Herramientas' (Windows Me/2000/XP), y pinche en 'Opciones' u 'Opciones de carpetas'.

3. Seleccione la lengüeta 'Ver'.

4. DESMARQUE la opción "Ocultar extensiones para los tipos de archivos conocidos" o similar.

5. En Windows 95/NT, MARQUE la opción "Mostrar todos los archivos y carpetas ocultos" o similar.

En Windows 98, bajo 'Archivos ocultos', MARQUE 'Mostrar todos los archivos'.

En Windows Me/2000/XP, en 'Archivos y carpetas ocultos', MARQUE 'Mostrar todos los archivos y carpetas ocultos' y DESMARQUE 'Ocultar archivos protegidos del sistema operativo'.

6. Pinche en 'Aplicar' y en 'Aceptar'.

Limpieza de virus en Windows Me y XP

Si el sistema operativo instalado es Windows Me o Windows XP, para poder eliminar correctamente este virus de su computadora, deberá deshabilitar antes de cualquier acción, la herramienta "Restaurar sistema" como se indica en estos artículos:

Limpieza de virus en Windows Me

http://www.vsantivirus.com/faq-winme.htm

Limpieza de virus en Windows XP

http://www.vsantivirus.com/faq-winxp.htm

(c) Video Soft - http://www.videosoft.net.uy

(c) VSAntivirus - http://www.vsantivirus.com

|

![]()

![]()

![]() Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.

Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.![]()