| |

VSantivirus No. 1831 Año 9, martes 12 de julio de 2005

SpamTool.Delf.H. Asunto: "TERROR HITS LONDON"

http://www.vsantivirus.com/spamtool-delf-h.htm

Nombre: SpamTool.Delf.H

Nombre NOD32: Win32/SpamTool.Delf.H

Tipo: Caballo de Troya

Alias: Delf.H, Generic.FC, Spam-SPM, SpamTool.Win32.Delf.h, TR/Londrop, Trj/Bobin.A, Troj/Spexta-A, TROJ_DONBOMB.A, Trojan.DonBomb.A, Trojan.MailSpam, Trojan.Spexta, Trojan/Delf.h, W32/VirTool.DH, Win32.SPMTool.A, Win32/SpamTool.Delf.H, Troj/Spexta-A

Fecha: 11/jul/05

Plataforma: Windows 32-bit

Tamaño: 82,432 bytes (UPX)

Caballo de Troya utilizado para el envío masivo de correo no solicitado. No posee ninguna característica diferente a otros troyanos similares, pero adquirió notoriedad al ser utilizado para el envío de un mensaje que hace referencia a videos inéditos de los ataques terroristas de julio de 2005 en Londres (ver "Correo con virus aprovecha la masacre de Londres",

http://www.vsantivirus.com/09-07-05.htm)

El mensaje enviado posee las siguientes características:

De: "CNN Newsletter" <breakingnews @ cnnonline .com>

Asunto: TERROR HITS LONDON

Texto del mensaje:

[El texto del Mensaje es una copia de una página verdadera de la CNN, conteniendo información sobre los atentados ocurridos en Londres].

Datos adjuntos: LondonTerrorMovie.zip

LONDONTERRORMOVIE.ZIP contiene en su interior el siguiente archivo:

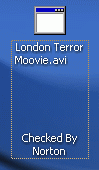

London Terror Moovie.avi

[124 espacios vacíos]

Checked By Norton Antivirus.exe

Este archivo es en realidad un ejecutable (.EXE), pero para engañar al usuario agrega 124 espacios vacíos después de la primera extensión falsa (.AVI), y antes del texto que indica una falsa certificación de un antivirus.

Cuando el usuario hace clic sobre el falso .AVI, el troyano se ejecuta y crea los siguientes archivos:

c:\windows\ctflog.exe

c:\windows\explore.exe

c:\windows\inetinfomon.exe

c:\windows\mpm.exe

c:\windows\service.exe

c:\windows\winlog.exe

NOTA: La carpeta "c:\windows" puede variar de acuerdo al sistema operativo instalado ("c:\winnt" en NT, "c:\windows", en 9x, Me, XP, etc.).

Para ejecutarse en cada reinicio del sistema puede crear cualquier de las siguientes entradas en el registro:

HKCU\Microsoft\Windows\CurrentVersion\Run

ctflog manager = c:\windows\ctflog.exe

HKCU\Microsoft\Windows\CurrentVersion\Run

explore manager = c:\windows\explore.exe

HKCU\Microsoft\Windows\CurrentVersion\Run

inetinfomon manager = c:\windows\inetinfomon.exe

HKCU\Microsoft\Windows\CurrentVersion\Run

MPM manager = c:\windows\MPM.exe

HKCU\Microsoft\Windows\CurrentVersion\Run

service manager = c:\windows\service.exe

HKCU\Microsoft\Windows\CurrentVersion\Run

winlog manager = c:\windows\winlog.exe

También crea la siguiente clave para su usi interno:

HKCU\Software\Microsoft\Windows\CurrentVersion\ExtA

El troyano intenta acceder a determinados sitios predefinidos en su código, para descargar otros archivos o a si mismo. También puede descargar un nuevo spam, que luego enviaría.

Para enviar los mensajes, obtiene datos de cuentas y servidores SMTP de los registros de cualquiera de los siguientes programas de correo:

Eudora

Outlook Express

Outlook

Mozilla

Genera las direcciones electrónicas utilizando algunas de las siguientes cadenas, más un dominio con los datos obtenidos:

about

abrupt

acetic

actinolite

Alana

Alexandria

Alvarado

anarch

apocryphal

blacksmith

blown

bolometer

Caldwell

Carlos

Carson

codfish

crystallite

Cummings

Curtis

dairymen

David

deducible

detour

diffusible

diurnal

Edward

Ellis

Fernandez

french

frostbite

Hillary

Hudson

hydrochemistry

Jimenez

Kenneth

loretta

Luisa

mail-hub

mail-relay

Malinda

Martinez

Mccoy

Mckinney

mentor

Oliver

reactionary

relay

relay

relay1

relay2

Ronald

Scott

Sharp

slovakia

Thomas

Torres

Victor

Wagner

Walton

Williams

wooden

También utiliza uno de los siguientes dominios:

aol.com

msn.com

yahoo.com

Reparación manual

Sobre el componente troyano

Nota: Recomendamos utilizar un programa tipo firewall (cortafuego) como el ZoneAlarm, el cuál detendrá y advertirá la conexión de este y cualquier otro troyano con Internet, así como cualquier intento de acceder a nuestro sistema.

ZoneAlarm (gratuito para su uso personal), además de ser un excelente cortafuegos, también impide la ejecución de cualquier adjunto con posibilidades de poseer virus (sin necesidad de tener que actualizarlo con cada nueva versión de un virus).

Más información:

Cómo configurar Zone Alarm 3.x

http://www.vsantivirus.com/za.htm

Antivirus

Actualice sus antivirus con las últimas definiciones, luego siga estos pasos:

1. Reinicie Windows en modo a prueba de fallos, como se indica en este artículo:

Cómo iniciar su computadora en Modo a prueba de fallos.

http://www.vsantivirus.com/faq-modo-fallo.htm

2. Ejecute sus antivirus en modo escaneo, revisando todos sus discos duros.

3. IMPORTANTE: Tome nota del nombre de todos los archivos detectados como infectados.

4. Borre todos los archivos detectados como infectados.

Borrar manualmente archivos agregados por el virus

Desde el Explorador de Windows, localice y borre los archivos detectados en el punto 3 del ítem "Antivirus".

Haga clic con el botón derecho sobre el icono de la "Papelera de reciclaje" en el escritorio, y seleccione "Vaciar la papelera de reciclaje".

Editar el registro

Nota: algunas de las ramas en el registro aquí mencionadas, pueden no estar presentes ya que ello depende de que versión de Windows se tenga instalada.

1. Ejecute el editor de registro: Inicio, ejecutar, escriba REGEDIT y pulse ENTER

2. En el panel izquierdo del editor, haga clic en el signo "+" hasta abrir la siguiente rama:

HKEY_CURRENT_USER

\Software

\Microsoft

\Windows

\CurrentVersion

\Run

3. Haga clic en la carpeta "Run" y en el panel de la derecha, bajo la columna "Datos", busque y borre toda entrada que haga referencia a los archivos detectados en el punto 3 del ítem "Antivirus".

4. En el panel izquierdo del editor, haga clic en el signo "+" hasta abrir la siguiente rama:

HKEY_CURRENT_USER

\Software

\Microsoft

\Windows

\CurrentVersion

\ExtA

5. Haga clic en la carpeta "ExtA" y bórrela.

6. Use "Registro", "Salir" para salir del editor y confirmar los cambios.

7. Reinicie su computadora (Inicio, Apagar el sistema, Reiniciar).

Información adicional

Activar el cortafuegos de Windows XP (Internet Conexión Firewall, ICF)

Para activar ICF en Windows XP, siga estos pasos:

1. Seleccione Inicio, Panel de Control, Conexiones de Red (o Conexiones de Red e Internet, Conexiones de Red).

2. Haga clic con el botón derecho sobre las distintas conexiones disponibles para conectarse a Internet, y en "Conexión de Red de Area Local" y seleccione Propiedades en cada una de ellas.

3. En la lengüeta "Avanzadas" tilde la opción "Proteger mi equipo y mi red limitando o impidiendo el acceso a él desde Internet" en todos los casos.

4. Seleccione Aceptar, etc.

Mostrar las extensiones verdaderas de los archivos

Para poder ver las extensiones verdaderas de los archivos y además visualizar aquellos con atributos de "Oculto", proceda así:

1. Ejecute el Explorador de Windows

2. Seleccione el menú 'Ver' (Windows 95/98/NT) o el menú 'Herramientas' (Windows Me/2000/XP), y pinche en 'Opciones' u 'Opciones de carpetas'.

3. Seleccione la lengüeta 'Ver'.

4. DESMARQUE la opción "Ocultar extensiones para los tipos de archivos conocidos" o similar.

5. En Windows 95/NT, MARQUE la opción "Mostrar todos los archivos y carpetas ocultos" o similar.

En Windows 98, bajo 'Archivos ocultos', MARQUE 'Mostrar todos los archivos'.

En Windows Me/2000/XP, en 'Archivos y carpetas ocultos', MARQUE 'Mostrar todos los archivos y carpetas ocultos' y DESMARQUE 'Ocultar archivos protegidos del sistema operativo'.

6. Pinche en 'Aplicar' y en 'Aceptar'.

Limpieza de virus en Windows Me y XP

Si el sistema operativo instalado es Windows Me o Windows XP, para poder eliminar correctamente este virus de su computadora, deberá deshabilitar antes de cualquier acción, la herramienta "Restaurar sistema" como se indica en estos artículos:

Limpieza de virus en Windows Me

http://www.vsantivirus.com/faq-winme.htm

Limpieza de virus en Windows XP

http://www.vsantivirus.com/faq-winxp.htm

(c) Video Soft - http://www.videosoft.net.uy

(c) VSAntivirus - http://www.vsantivirus.com

|

![]()

![]()

![]() Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.

Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.![]()