| |

VSantivirus No. 1131 Año 7, Martes 12 de agosto de 2003

W32/Lovsan.A (Blaster). Utiliza la falla en RPC

http://www.vsantivirus.com/lovsan-a.htm

Nombre: W32/Lovsan.A (Blaster)

Tipo: Gusano de Internet, caballo de Troya

Alias: W32/Lovsan.worm, MSBlast, Exploit-DcomRpc (variant), W32.Blaster.Worm, Win32.Poza, WORM_MSBLAST.A, W32/Blaster-A, Win32/Lovsan.A, Poza, Win32.Poza, Blaster

Fecha: 11/ago/03

Plataforma: Windows 2000, XP

Reportado por: varios

Tamaño: 6,176 bytes

Este gusano fue reportado por primera vez el 11 de agosto de 2003, y rápidamente se propagó a través de computadoras con Windows 2000 y XP principalmente, que no tenían el parche que soluciona la vulnerabilidad en la interface RPC (Remote Procedure Call) que permite la ejecución arbitraria de código (ver el parche MS03-026 en el siguiente artículo:

http://www.vsantivirus.com/vulms03-026-027-028.htm).

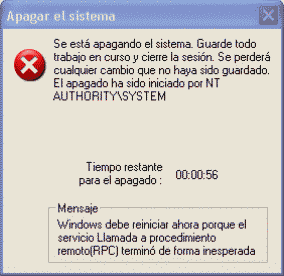

En ocasiones, y debido a un error en el exploit utilizado para aprovecharse de la falla mencionada, se muestra el siguiente mensaje antes de que el sistema se cierre:

Apagar el sistema

Se está apagando el sistema. Guarde todo

trabajo en curso y cierre la sesión. Se perderá

cualquier cambio que no haya sido guardado.

El apagado ha sido iniciado por NT

AUTORITHY\SYSTEM

Tiempo restante

para el apagado: xx:xx:xx

Mensaje

Windows debe reiniciar ahora porque el

servicio Llamada a procedimiento

remoto (RPC) terminó de forma inesperada

Esto ocurrirá continuamente hasta que sea limpiada la infección y se tomen otras precauciones que se detallan más adelante en este artículo.

IMPORTANTE: Se debe tener en cuenta que este mensaje no es exclusivo de este gusano, sino de cualquier código maligno que se aproveche de ciertos exploits para la vulnerabilidad DCOM/RPC. Además de ello, recuerde que existen otros exploits que no producen este mensaje.

De todos modos, la aparición de un mensaje similar, amerita como opción más segura, la reinstalación del sistema operativo, previo formateo. Esto es así, puesto que es un indicador de que hay puertas abiertas en el PC infectado, y por consiguiente cualquier clase de archivo malicioso pudo haber sido instalado (más información al final del artículo).

Respecto a este gusano, también se han recibido reportes de otras inestabilidades causadas por el mismo en un sistema infectado, con cuelgues incluidos. Esto afecta principalmente al componente SVCHOST.EXE de Windows 2000 y XP (lanzador de servicios).

El gusano hace uso de los siguientes archivos:

msblast.exe

tftp.exe

MSBLAST.EXE es el gusano propiamente dicho, un archivo comprimido con la utilidad UPX.

TFTP.EXE es un cliente FTP (Trivial FTP), incluido por defecto en la instalación de Windows 2000, XP y Server 2003. El gusano simula su propio servidor TFTP. Este archivo no es propagado por el gusano, y solo se menciona porque en los primeros reportes se hacía referencia a él.

TFTP (Trivial File Transfer Protocol), es una versión simplificada de FTP (File Transfer Protocol), un protocolo que permite la transferencia de archivos entre dos computadoras conectadas en red.

El gusano se propaga a través del puerto TCP/135, copiándose en las computadoras que no poseen el parche para la vulnerabilidad DCOM/RPC. Esto solo ocurre en Windows 2000 y XP (también es vulnerable Windows Server 2003).

Una forma fácil de evitar esto, es habilitar el cortafuegos del propio Windows XP, o instalar un cortafuegos personal como Zone Alarm (recomendamos esta segunda opción). Vea como hacerlo al final del artículo.

RPC (Llamada a Procedimiento Remoto), es un protocolo que proporciona a Windows un mecanismo de comunicación entre procesos para que un programa que se está ejecutando en un equipo ejecute fácilmente código en un equipo remoto. La vulnerabilidad afecta las interfaces del protocolo DCOM.

DCOM (Modelo de Objeto Componente Distribuido) es un protocolo que nos muestra un conjunto de interfaces que permiten a los clientes y servidores comunicarse. Usando una interface DCOM, un programa puede iniciar una Llamada de Procedimiento Remoto (RPC) a un objeto de otro programa.

La falla mencionada (un desbordamiento de búfer), permite que se pueda ejecutar código en forma aleatoria, enviando mensajes construidos maliciosamente entre procesos específicos.

Cuando se ejecuta MSBLAST.EXE, el gusano crea un MUTE en memoria con el nombre de BILLY (un MUTE es un semáforo que le indica a otros procesos que el gusano está activo).

Luego, el gusano agrega la siguiente clave en el registro, para autoejecutarse en cada reinicio del sistema:

HKLM\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Windows auto update = msblast.exe I just want to say LOVE YOU SAN!! bill

En ocasiones, solo será el nombre del ejecutable en la misma rama del registro:

Windows auto update = msblast.exe

Una vez en memoria, el gusano escanea direcciones IP al azar, buscando otros sistemas vulnerables en el puerto TCP/135.

Aprovechándose de la vulnerabilidad DCOM RPC, crea un shell remoto (ejecutando CMD.EXE) en el puerto TCP/4444 de la máquina infectada (un SHELL es un intérprete de comandos que interpreta y activa los comandos o utilidades introducidos por el usuario). No hay indicios de que el puerto siga abierto después del envío de las instrucciones.

Usando este shell, el gusano ejecuta un comando TFTP (get) para descargar el gusano propiamente dicho en el directorio System32 de Windows (la carpeta "System32" está en C:\Windows (Windows XP) o C:\WinNT (Windows NT y 2000), por defecto):

c:\windows\system32\msblast.exe

Valiéndose de la mencionada vulnerabilidad, ejecuta luego a este archivo, repitiendo el ciclo visto antes.

El gusano utiliza una rutina de propagación que optimiza la infección en las redes más cercanas al host infectado. Para ello, genera 20 direcciones al azar por vez, tomando como base la dirección IP actual de la computadora infectada.

Por ejemplo, si la dirección IP del host es AAA.BBB.CCC.DDD, las direcciones generadas por el gusano al comienzo tendrán AAA y BBB iguales a los del host.

DDD siempre será cero, y CCC será un número al azar entre 0 y 253. Si el número es mayor de 20, se le restará otro valor menor de 20 también al azar.

Después de ello, alternará las siguientes combinaciones:

AAA será un número de 1 a 254

BBB será un número de 0 a 253

CCC será un número de 0 a 253

DDD será siempre 0

Con las direcciones generadas, el gusano escanea otras computadoras vulnerables, siempre hasta 20 direcciones IP al mismo tiempo.

Intentará conectarse al puerto 135 en cada una de las 20 computadoras examinadas por vez, registrando cada conexión exitosa. En esos casos, utiliza uno de los exploits que se aprovechan de la vulnerabilidad DCOM/RPC, para infectar a su víctima como ya se explicó (el exploit, DCOM.C o similar, está en el código del propio gusano).

Como resultado de toda esta actividad, la subred local será saturada con pedidos al puerto 135.

Además de todo ello, el gusano está preparado para realizar ataques distribuidos de denegación de servicio (DDoS), al servidor de actualizaciones de Microsoft, con la intención es impedir la descarga del parche que evita que el propio gusano pueda propagarse.

Para ello, y comenzando el 16 de agosto de 2003, todas las máquinas infectadas pueden enviar en forma masiva, una gran cantidad de paquetes de 40 bytes, en intervalos de 20 milisegundos, al puerto 80 de "windowsupdate.com".

Los ataques se producirían desde el día 16 hasta el último día de cada uno de los meses de enero, febrero, marzo, abril, mayo, junio, julio y agosto. También ocurrirían cualquier día de los meses de setiembre y diciembre.

El gusano también se ejecuta como un servidor TFTP en la computadora atacada usando el puerto UDP/69, con lo que permite que la víctima sirva de host a otros usuarios para que descarguen de allí una copia del gusano (MSBLAST.EXE).

En su código, el gusano contiene el siguiente texto (no mostrado al usuario):

I just want to say LOVE YOU SAN!!

billy gates why do you make this possible ?

Stop making money and fix your software!!

Estas son todas las cadenas presentes en el gusano:

bash-2.05b$ strings -8 /tmp/msblast.exec

!This program cannot be run in DOS mode.

msblast.exe

I just want to say LOVE YOU SAN!!

billy gates why do you make this possible ?

Stop making money and fix your software!!

windowsupdate.com

start %s

tftp -i %s GET %s

%d.%d.%d.%d

%i.%i.%i.%i

windows auto update

SOFTWARE\Microsoft\Windows\CurrentVersion\Run

ioctlsocket

inet_addr

inet_ntoa

recvfrom

setsockopt

gethostbyname

gethostname

closesocket

WSAStartup

WSACleanup

getpeername

getsockname

WSASocketA

InternetGetConnectedState

ExitProcess

ExitThread

GetCommandLineA

GetDateFormatA

GetLastError

GetModuleFileNameA

GetModuleHandleA

CloseHandle

GetTickCount

RtlUnwind

CreateMutexA

TerminateThread

CreateThread

RegCloseKey

RegCreateKeyExA

RegSetValueExA

__GetMainArgs

WS2_32.DLL

WININET.DLL

KERNEL32.DLL

ADVAPI32.DLL

CRTDLL.DLL

Recomendaciones:

Instalar parches descriptos en el siguiente artículo:

Vulnerabilidad RPC/DCOM: MS03-026

http://www.vsantivirus.com/vulms03-026-027-028.htm

Filtrar con un cortafuegos los siguientes puertos:

udp/135

udp/137

udp/138

tcp/135

tcp/445

tcp/593

tcp/69

udp/69

Reparación manual (versiones A, B, C, D, E, F y G)

IMPORTANTE: La reparación (manual y automática), se ofrece solo como una forma

segura de acceder a nuestros archivos en forma temporal, inclusive para poder realizar algunos respaldos de

información que no hayamos hecho antes de la infección. Lamentablemente la infección con el gusano Lovsan

amerita acciones más drásticas, como formatear y reinstalar el sistema operativo. Estas razones se explican

exhaustivamente en el siguiente enlace de "Preguntas frecuentes sobre el Lovsan (Blaster)", "¿Porqué formatear después del Lovsan (Blaster)?",

http://www.vsantivirus.com/faq-lovsan.htm#11

Nota: Recomendamos utilizar un programa tipo firewall (cortafuego) como el ZoneAlarm, el cuál detendrá y advertirá la conexión de este y cualquier otro troyano con Internet, así como cualquier intento de acceder a nuestro sistema.

ZoneAlarm (gratuito para su uso personal), además de ser un excelente cortafuegos, también impide la ejecución de cualquier adjunto con posibilidades de poseer virus (sin necesidad de tener que actualizarlo con cada nueva versión de un virus).

Más información:

Cómo configurar Zone Alarm 3.x

http://www.vsantivirus.com/za.htm

Deshabilitar las carpetas compartidas

Es importante desconectar cada computadora de cualquier red antes de proceder a su limpieza.

Finalizando el proceso del virus en memoria

Para eliminar manualmente este gusano de un sistema infectado, siga estos pasos:

1. Detenga el proceso del virus en memoria, pulsando CTRL+SHIFT+ESC (Windows 2000 y XP).

2. En la lista de tareas, señale una de las siguientes (según la versión):

MSBLAST.EXE

PENIS32.EXE

TEEKIDS.EXE

ROOT32.EXE

MSPATCH.EXE

MSLAUGH.EXE

ENBIEI.EXE

ENILORA.EXE

3. Seleccione el botón de finalizar tarea en la lengüeta Procesos.

Antivirus

1. Actualice sus antivirus con las últimas definiciones

2. Ejecútelos en modo escaneo, revisando todos sus discos

3. Borre los archivos detectados como infectados

Borrado manual de los archivos creados por el gusano

Desde el Explorador de Windows, localice y borre cualquiera de los siguientes archivos que aparezca (según la

versión, aparecerán unos u otros):

c:\windows\system32\msblast.exe

c:\windows\system32\penis32.exe

c:\windows\system32\teekids.exe

c:\windows\system32\root32.exe

c:\windows\system32\mspatch.exe

c:\windows\system32\mslaugh.exe

c:\windows\system32\enbiei.exe

c:\windows\system32\enilora.exe

Pinche con el botón derecho sobre el icono de la "Papelera de reciclaje" en el escritorio, y seleccione "Vaciar la papelera de reciclaje".

Editar el registro

1. Ejecute el editor de registro: Inicio, ejecutar, escriba REGEDIT y pulse ENTER

2. En el panel izquierdo del editor, pinche en el signo "+" hasta abrir la siguiente rama:

HKEY_LOCAL_MACHINE

\SOFTWARE

\Microsoft

\Windows

\CurrentVersion

\Run

3. Pinche en la carpeta "Run" y en el panel de la derecha, bajo la columna "Nombre", busque y borre

cualquiera de las siguientes entradas (según la versión):

Windows Auto Update

Microsoft Inet Xp..

Windows Root Account

Windows Automation

www.hidro.4t.com

4. Use "Registro", "Salir" para salir del editor y confirmar los cambios.

5. Reinicie su computadora (Inicio, Apagar el sistema, Reiniciar).

Reparación automática para todas las versiones

IMPORTANTE: La reparación (manual y automática), se ofrece solo como una forma

segura de acceder a nuestros archivos en forma temporal, inclusive para poder realizar algunos respaldos de

información que no hayamos hecho antes de la infección. Lamentablemente la infección con el gusano Lovsan

amerita acciones más drásticas, como formatear y reinstalar el sistema operativo. Estas razones se explican

exhaustivamente en el siguiente enlace de "Preguntas frecuentes sobre el Lovsan (Blaster)", "¿Porqué formatear después del Lovsan (Blaster)?",

http://www.vsantivirus.com/faq-lovsan.htm#11

Herramienta de Kaspersky Antivirus

Descargue "CLRAV" de este enlace, donde hay instrucciones:

http://www.vsantivirus.com/util-clrav.htm

Copyright (C) Kaspersky Lab 2000-2003. All rights reserved.

Herramienta de F-Secure Corporation (actualizada 2/set/03)

Descargue "f-lovsan.zip" de este enlace, descomprímalo y ejecute f-lovsan.exe:

http://www.videosoft.net.uy/f-lovsan.zip (47 Kb)

Copyright (c) 2003, F-Secure Corporation. All rights reserved.

Herramienta de

Computer Associates

Descargue y ejecute la herramienta "Cleaning utility for Win32/Poza.Worm 1.0.0" proporcionada gratuitamente por Computer Associates (333Kb).

Cleaning utility for Win32/Poza.Worm 1.0.0

http://www3.ca.com/Files/VirusInformationAndPrevention/ClnPoza.zip

Copyright (c) 2003, Computer Associates International, Inc.

Descomprima el contenido del siguiente archivo en alguna carpeta, y luego haga doble clic sobre el archivo CLNPOZA.COM.

IMPORTANTE: Se recomienda cerrar antes todas las ventanas activas, y desactivar cualquier otro antivirus monitoreando.

La herramienta finaliza cualquier proceso en memoria del W32/Lovsan.A (o Win32/Poza.Worm). Luego busca el archivo del gusano en todos los discos, lo elimina y finalmente modifica las claves del registro.

Luego de la ejecución, reinicie la computadora, y siga las demás instrucciones (instalación de parches, cortafuegos, etc.).

Herramienta de Symantec

Descargue la utilidad "FixBlast.exe" (164 Kb) y ejecútela en su sistema:

http://securityresponse.symantec.com/avcenter/FixBlast.exe

Copyright (C) Symantec 2003.

Herramienta de Panda Software

Descargue "Pqremove.com" de este enlace (1.2Mb) y ejecútelo en su sistema:

http://updates.pandasoftware.com/pq/gen/blaster/pqremove.com

Copyright (C) Panda Software 2003.

Información adicional

Vulnerabilidad en RPC (Remote Procedure Call)

Este troyano se aprovecha de un desbordamiento de búfer en la interface RPC (Remote Procedure Call) que permite la ejecución arbitraria de código. El Remote Procedure Call (RPC) permite el intercambio de información entre equipos, y está presente por defecto en el protocolo TCP bajo el puerto 135 en Windows NT 4.0, 2000 y XP.

Una falla en la parte de RPC encargada del intercambio de mensajes sobre TCP/IP, permite a un atacante ejecutar cualquier código con los privilegios locales (Mi PC).

Descargue y ejecute el parche correspondiente (MS03-026) desde el siguiente enlace:

Vulnerabilidad RPC/DCOM: MS03-026

http://www.vsantivirus.com/vulms03-026-027-028.htm

IMPORTANTE

Si usted utiliza su PC, o pertenece a una organización que por su naturaleza exige ser totalmente segura, se recomienda borrar todo el contenido del disco duro, reinstalar de cero el sistema operativo, y recuperar sus archivos importantes de copias de respaldo anteriores.

También instale los parches mencionados más adelante.

Luego cambie todas sus contraseñas, incluso la de otros usuarios a los que tenga acceso desde su computadora.

En el caso de una empresa con redes corporativas, contacte con su administrador para tomar las acciones necesarias a fin de cambiar todas las claves de acceso, así como reinstalar Windows en todas las computadoras.

Esta es la única manera segura de no comprometer su seguridad ante los posibles cambios realizados por el gusano.

Activar cortafuegos de Windows XP (Internet Conexión Firewall)

NOTA: Utilice solo un cortafuegos al mismo tiempo. Sugerimos ZoneAlarm, sin embargo, Windows XP trae su propio cortafuegos (que posee algunas limitaciones). Si instala ZA, no active ICF (Internet Conexión Firewall) o viceversa.

Para activar ICF en Windows XP, siga estos pasos:

1. Seleccione Inicio, Panel de Control, Conexiones de Red e Internet, Conexiones de Red.

2. Pinche con el botón derecho del mouse sobre "Conexión de Red de Area Local" y seleccione Propiedades.

3. En la lengüeta "Avanzadas" tilde la opción "Proteger mi equipo y mi red limitando o impidiendo el acceso a él desde Internet".

4. Seleccione Aceptar, etc.

Mostrar las extensiones verdaderas de los archivos

Para poder ver las extensiones verdaderas de los archivos y además visualizar aquellos con atributos de "Oculto", proceda así:

1. Ejecute el Explorador de Windows

2. Seleccione el menú 'Ver' (Windows 95/98/NT) o el menú 'Herramientas' (Windows Me/2000/XP), y pinche en 'Opciones' u 'Opciones de carpetas'.

3. Seleccione la lengüeta 'Ver'.

4. DESMARQUE la opción "Ocultar extensiones para los tipos de archivos conocidos" o similar.

5. En Windows 95/NT, MARQUE la opción "Mostrar todos los archivos y carpetas ocultos" o similar.

En Windows 98, bajo 'Archivos ocultos', MARQUE 'Mostrar todos los archivos'.

En Windows Me/2000/XP, en 'Archivos y carpetas ocultos', MARQUE 'Mostrar todos los archivos y carpetas ocultos' y DESMARQUE 'Ocultar archivos protegidos del sistema operativo'.

6. Pinche en 'Aplicar' y en 'Aceptar'.

Limpieza de virus en Windows Me y XP

Si el sistema operativo instalado es Windows Me o Windows XP, para poder eliminar correctamente este virus de su computadora, deberá deshabilitar antes de cualquier acción, la herramienta "Restaurar sistema" como se indica en estos artículos:

Limpieza de virus en Windows Me

http://www.vsantivirus.com/faq-winme.htm

Limpieza de virus en Windows XP

http://www.vsantivirus.com/faq-winxp.htm

Otras versiones:

W32/Lovsan.B (Blaster). Utiliza "penis32.exe"

http://www.vsantivirus.com/lovsan-b.htm

W32/Lovsan.C (Blaster). Utiliza "teekids.exe"

http://www.vsantivirus.com/lovsan-c.htm

W32/Lovsan.D (Blaster). Utiliza "mspatch.exe"

http://www.vsantivirus.com/lovsan-d.htm

W32/Lovsan.E (Blaster). Utiliza "mslaugh.exe"

http://www.vsantivirus.com/lovsan-e.htm

W32/Lovsan.F (Blaster). Utiliza "enbiei.exe"

http://www.vsantivirus.com/lovsan-e.htm

W32/Lovsan.G (Blaster). Utiliza "enilora.exe"

http://www.vsantivirus.com/lovsan-g.htm

Más información:

Preguntas frecuentes sobre el Lovsan (Blaster)

http://www.vsantivirus.com/faq-lovsan.htm

Actualizaciones:

12/ago/03 - Herramienta de Symantec

12/ago/03 - Herramienta de Panda Software

14/ago/03 - Limpieza versiones B y C

14/ago/03 - Herramienta de Kaspersky

16/ago/03 - Herramienta de F-Secure

16/ago/03 - Enlace a FAQ Lovsan.A

17/ago/03 - Se resalta la necesidad de formatear

19/ago/03 - Limpieza versión D

19/ago/03 - Borrado manual de los archivos (según la versión)

28/ago/03 - Limpieza versión E

01/set/03 - Limpieza versión F

02/set/03 - Actualización herramienta de F-Secure

15/set/03 - Limpieza versión G

(c) Video Soft - http://www.videosoft.net.uy

(c) VSAntivirus - http://www.vsantivirus.com

|

![]()

![]()

![]() Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.

Esta página es un servicio gratuito de Video Soft BBS - SUBSCRIBASE en

nuestras listas de correo.